Nhờ vào nghiên cứu bảo mật hỗ trợ AI, các hacker đa dạng vai trò đang tìm ra lỗ hổng ở mọi nơi. Linux đã trải qua tuần tồi tệ nhất trong nhiều năm với các lỗ hổng CopyFail và Dirty Frag cho phép lấy quyền root, và tình hình ở Microsoft cũng không mấy khả quan, với việc bypass BitLocker bằng YellowKey, cùng các lỗ hổng tăng quyền GreenPlasma và RedSun. Giờ đến lượt Apple với một local privilege‑escalation vượt qua Memory Integrity Enforcement (MIE) trên chip M5.

Chi tiết kỹ thuật không nhiều, nhưng thực tế lỗ hổng khá đơn giản: chỉ cần chạy một lệnh dưới tài khoản người dùng thường, kẻ tấn công sẽ giành được quyền root (quản trị) trên máy. Vì macOS hiếm khi được dùng làm máy chủ, tác động thực tiễn còn hạn chế. Tuy nhiên, khai thác này vẫn đáng lo ngại vì rất dễ lừa người dùng thực thi, và một khi đã có toàn quyền kiểm soát hệ thống, việc phát hiện và loại bỏ không hề đơn giản. Nhóm nghiên cứu đứng sau lỗ hổng mang tên Calif, và theo họ, as far as they know họ là những người duy nhất công bố công khai vấn đề này. Tuy nhiên, những giả định như vậy trong thời đại hiện nay rất khó xử lý.

May mắn cho tàu của Captain Cook, thay vì là một lỗ hổng zero‑day bất ngờ khiến các quản trị viên phải chạy đua, khai thác này đã được thông báo trước cho Apple (thậm chí còn gặp mặt trực tiếp). Calif đã công bố tổng quan lỗ hổng trong loạt bài blog mang tên Month of AI‑Discovered Bugs, vì lỗ hổng Apple mới này thuộc nhóm phát hiện bảo mật được hỗ trợ bởi các công cụ AI — trong trường hợp này là Anthropic’s Mythos Preview.

Image credit: Microsoft

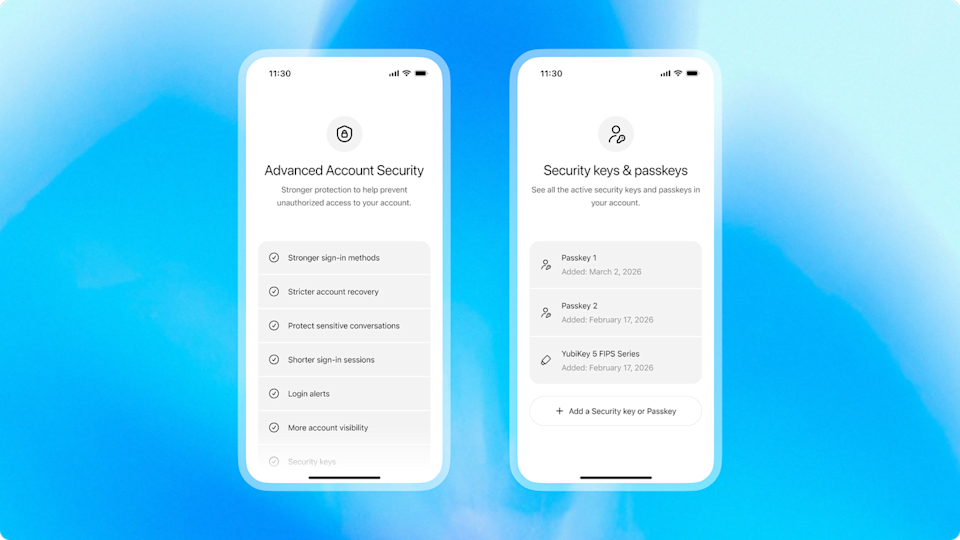

Các nhà nghiên cứu đã thử mã của mình trên một máy Apple M5 chạy macOS 26.4.1. Chuỗi khai thác ấn tượng này đã lẻn qua MIE, một tính năng bảo mật có trên chip M5 và A19, gắn nhãn mỗi khối nhớ 16 byte bằng một thẻ 4‑bit liên kết với các con trỏ sử dụng nó. MIE được thực thi ở mức phần cứng trong một cấu hình giống hypervisor và thực tế bảo vệ trước hầu hết các lớp lỗ hổng bảo mật phổ biến, cụ thể là, nhưng không giới hạn ở, tràn bộ đệm và lỗ hổng use‑after‑free.

Nói một cách đơn giản, MIE đảm bảo mọi thao tác đọc hoặc ghi bộ nhớ đều diễn ra trên dữ liệu mà chúng vốn được dự định, ngay cả ở mức kernel. Nếu không như vậy, có thể ứng dụng của bạn có lỗi, hoặc ai đó đang làm trò gian lận. Tính năng gốc là một phần của ARM MTE, còn MIE là lớp do Apple thêm vào để thực thi các kiểm tra ở mức phần cứng, với việc được cho là chỉ gây ít hoặc không gây chi phí về hiệu năng và chỉ tốn khoảng ~3 % bộ nhớ. Bài blog này đưa ra chi tiết hơn về chủ đề, và thực sự rất đáng đọc.

Apple security, privilege escalation, M5